Descubierta la Operación Prowli, una masiva campaña de minería de criptomonedas

La campaña usó tácticas como exploits y forzado de contraseñas para dispersar el malware y así poder controlar una variedad de equipos.

El equipo de seguridad de la firma GuardiCore descubrió recientemente una campaña de minería de criptomonedas y una actividad de manipulación de tráfico maliciosa que infectó a más de 40.000 máquinas que operaban en diferentes industrias, incluyendo a sectores como el de finanzas, el de educación y hasta de gobierno.

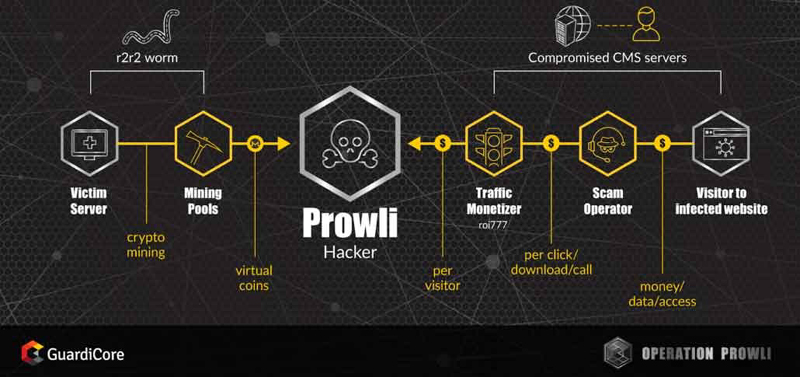

A la campaña se le dio el nombre de Operación Prowli, y la misma usó tácticas como exploits y forzado de contraseñas para dispersar el malware y así poder controlar una variedad de equipos como servidores web, modems y dispositivos IoT. Ello les dio la capacidad a los atacantes de beneficiarse con todo el dinero posible.

La firma de seguridad también reportó que los atacantes utilizaron un minero Monero y el gusano r2r2 para infectar a los dispositivos señalados. El gusano es un malware programado para ejecutar ataques de fuerza bruta SSH (Secure Shell) desde los equipos hackeados, respaldando a la vez al Prowli para infectar a nuevas víctimas.

“Todos los ataques se comportaron de la misma manera, comunicándose con el mismo servidor de C&C para descargar una cantidad de herramientas de ataque llamadas r2r2 junto con un minero de criptomonedas”, dijo GuardiCore en su informe, el cual también develó que los atacantes hicieron uso de una webshell de código abierto denominada WSO Web Shell para, así, distorsionar los sitios web comprometidos y poder alojar un código malicioso encargado de redirigir a los visitantes a un sistema de distribución de tráfico que luego los llevaría a otros sitios web maliciosos.

Según GuardiCore, la Operación Prowli habría comprometido a unas 9.000 compañías.

Los comentarios están cerrados.