¿Puedes decir rápidamente cuál de las siguientes URL es legítima y cuál es

un phishing malicioso que arroja evil.exe?

https://github.com∕kubernetes∕kubernetes∕archivo∕refs∕tags∕@v1271.zip

https://github.com/kubernetes/kubernetes/archive/refs/tags/v1.27.1.zip

Esta semana,

Google lanzó un nuevo TLD o «Dominio de nivel superior» de .ZIP, lo que significa que ahora puede comprar un dominio .ZIP, similar a un

dominio .COM o .ORG por solo 15 dólares. La comunidad de seguridad

inmediatamente alertó sobre los peligros potenciales de este TLD. En este

breve artículo, cubriremos cómo un atacante puede aprovechar este TLD, en

combinación con el operador @ y el carácter Unicode

∕ (U+2215) para crear un phishing extremadamente convincente.

En total, estos son los nuevos dominios que se pueden registrara través de Google: .dad, .esq, .prof, .phd, .nexus, .foo, .zip y .mov.

Si bien existe cierto riesgo de confusión, en realidad no es mucho más que el

statu quo, que tolera bastantes problemas relacionados con la

superposición de nombres,

homoglifos

y preocupaciones relacionadas. Como han señalado otros, .com fue

una vez una extensión de archivo común en el mundo de Microsoft, y el CC-TLD

para Polonia (.pl) sigue siendo la extensión de archivo para Perl. El CC-TLD

para Santa Elena (.sh) también es la extensión de archivo para scripts de

shell y la República de Serbia comparte su CC-TLD (.rs) con la extensión de

archivo Rust.

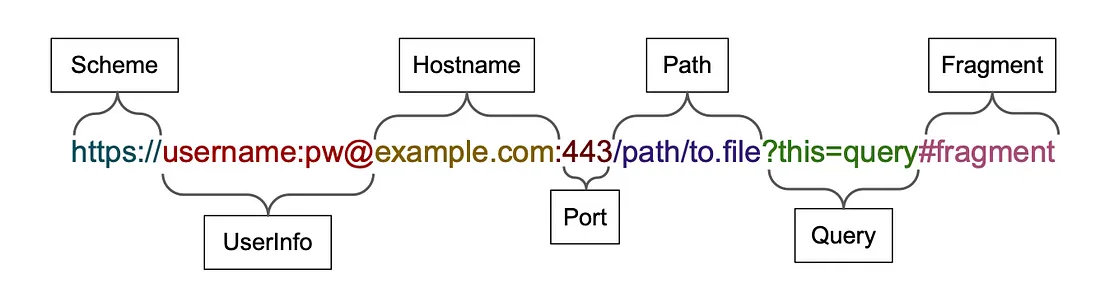

Como puede ver en el desglose de una URL a continuación, todo lo que se

encuentra entre el esquema https:// y el operador

@ se trata como información de usuario, y todo lo que está

después del operador @ se trata inmediatamente como un nombre de

host.

Sin embargo, los navegadores modernos como Chrome, Safari y Edge no quieren

que los usuarios se autentiquen en sitios web accidentalmente con un solo

clic, por lo que ignorarán todos los datos en la sección de información del

usuario y simplemente dirigirán al usuario a la parte del nombre de host de la

URL.

Sin embargo, si comenzamos a agregar barras a la URL que viene antes del

operador @, como https://google.com/search@bing.com,

nuestro navegador comenzará a analizar todo después de la barra inclinada como

la ruta, y ahora se ignorará la parte bing.com de la URL y nos

dirigirá a google.com.

Entonces, digamos que buscábamos crear una URL de phishing que contenía barras

antes del operador @ para que pareciera que la víctima está

visitando una la URL de google.com, pero en realidad lo redirija

a bing.com.

Según

este informe de errores de Chromium de 2016, los caracteres Unicode U+2044 (⁄) y

U+2215 (∕) están permitidos en los nombres de host, pero el

navegador no los trata como barras inclinadas. Ambos caracteres Unicode se

parecen al carácter legítimo de barra diagonal U+002F (/).

Si creamos una URL como:

https://google.com∕gmail∕inbox@bing.com (fake)

Se dirigirá al usuario a bing.com, ya que las barras diagonales

U+2215 se tratan como parte de la parte UserInfo de la

URL, en lugar de como el comienzo de una ruta.

Podemos aprovechar este conocimiento y crear un phishing muy convincente de un

archivo .ZIP legítimo con el nuevo TLD .ZIP de Google.

Usemos un paquete de código de Github como ejemplo. Si un usuario desea

descargar una copia del software Kubernetes, debe visitar Github y descargar

el archivo desde:

https://github.com/kubernetes/kubernetes/archive/refs/tags/v1.27.1.zip

(real)

Tomemos la URL anterior y reemplacemos todas las barras diagonales después de

https:// con barras diagonales U+2215 (∕) y

agreguemos el operador @ antes de v.1.27.1.zip.

https://github.com/kubernetes/kubernetes/archive/refs/tags/v1.27.1.zip

(fake)

Visitar la URL anterior nos llevará a la parte del nombre de host de la URL,

v1.27.1.zip. Desafortunadamente, el dominio 1.zip ya

ha sido reclamado, pero podemos continuar y reclamar una URL similar,

v1271.zip por U$S 15.

Nuestra URL maliciosa a continuación, parece casi indistinguible de la URL

legítima:

-

Maliciosa:

https://github.com∕kubernetes∕kubernetes∕archivo∕refs∕tags∕@v1271.zip -

Legítima:

https://github.com/kubernetes/kubernetes/archive/refs/tags/v1.27.1.zip

En un cliente de correo electrónico, podríamos hacerlo aún más convincente y

cambiar el tamaño del operador @ a una fuente de tamaño 1, lo que

lo hace visualmente inexistente para el usuario, pero aún presente como parte

de la URL.

Detecciones

-

Buscar que los dominios no contengan

U+2044 (⁄)y

U+2215 (∕) -

Buscar que los dominios no contengan operadores

@seguidos de

archivos .ZIP -

Tener cuidado al descargar archivos desde direcciones enviadas por

destinatarios desconocidos y desplazar el cursor sobre las URL antes de

hacer clic, para ver la ruta ampliada.

Con este asunto Google ha provocado un serio problema de seguridad bajo el

simple supuesto de embolsarse 15 dólares por cada venta de un dominio .ZIP que

haga, siendo cierto también que ha sido, en última instancia, ICANN quien ha

permitido que esto pase.

Por otro lado, la realidad es que URL, que ya son confusas, se vuelvan mucho

más confusas con .ZIP y .MOV. Las URL ya son increíblemente complicadas, y

confiar en que los usuarios las analicen mental y correctamente es una

propuesta perdedora.

¿Qué será lo próximo, los dominios .EXE?

Fuente:

Bobbyrsec

Los comentarios están cerrados.